Premier pas avec Opendatasoft

Premier pas avec Opendatasoft

Explorer et utiliser les données

Explorer et utiliser les données

Explorer le catalogue et les jeux de données

Explorer un catalogue de jeux de données

Contenu d'un jeu de données

Filtrer des données dans un jeu de données

Introduction à l'API Explore

Introduction à l'API Automation

Présentation de l'API WFS

Télécharger un jeu de données

Recherchez vos données avec l'IA (recherche vectorielle)

Créer des cartes et des graphiques

Création de graphiques avancés avec l'outil Graphiques

Présentation de l'interface Cartes

Configurez votre carte

Gérez vos cartes

Réorganiser et regrouper les couches dans une carte

Création de cartes multicouches

Partagez votre carte

Navigation dans les cartes créées avec le créateur de Cartes

Renommer et enregistrer une carte

Créer des pages avec l'éditeur de code

Archivage d'une page

Gérer la sécurité d'une page

Créer une page avec l'éditeur de code

Pages de contenu : idées, conseils et ressources

Comment insérer des liens internes sur une page ou créer une table des matières

Partager et intégrer une page de contenu

Comment dépanner les cartes qui ne se chargent pas correctement

Créer des pages avec le Studio

Créer du contenu avec Studio

Ajouter une page

Publier une page

Modifier la mise en page

Configurer des blocs

Aperçu d'une page

Ajouter du texte

Ajout d'un graphique

Ajouter un bloc image à une page Studio

Ajouter un bloc de carte dans Studio

Ajouter un bloc de carte choroplèthe dans Studio

Ajout d'un bloc de carte de points d'intérêt dans Studio

Ajouter un indicateur clé de performance (KPI)

Configurer les informations d'une page

Utiliser des filtres pour améliorer vos pages

Affiner les données

Gérer l'accès aux pages

Comment modifier l'url d'une page Studio

Intégrer une page Studio dans un CMS

Les visualisations

Gérer les visualisations sauvegardées

Configurer la visualisation Calendrier

Explorer les différentes visualisations d'un jeu de données

Configurer la visualisation Images

Configurer la vue personnalisée

Configurer la visualisation Tableau

Configurer la visualisation Carte

Comprendre le regroupement automatique dans les cartes

Configurer la visualisation Analyse

Publier des données

Publier des données

Publier vos jeux de données

Créer un jeu de données

Créer un jeu de données à partir d'un fichier local

Créer un jeu de données avec plusieurs fichiers

Création d'un jeu de données à l'aide de connecteurs dédiés à des services distants spécifiques

Créer un jeu de données avec des fichiers multimédias

Fédérer un jeu de données Opendatasoft

Publier un jeu de données

Publication de données à partir d'un fichier CSV

Formats de fichiers pris en charge

Valorisez les données de mobilité grâce au GTFS et autres formats

Gérer les configurations de vos jeux de données

Suppression automatique des enregistrements

Configuration de l'export de jeux de données

Consulter l'historique du jeu de données

Configurer l'info-bulle

Actions et états des jeux de données

Limites des jeux de données

Définir un modèle de données

Comment Opendatasoft gère les dates

Comment et où Opendatasoft gère les fuseaux horaires

Comment trouver l'adresse IP de votre espace de travail

Maintenir les données à jour

Traiter des données

Traduire un jeu de données

Comment configurer une connexion HTTP à l'API de France Travail

Décider quelle licence convient le mieux à votre jeu de données

Formats de fichier source

Fichiers OpenStreetMap

Shapefiles

Fichiers JSON

Fichiers XML

Fichiers de feuille de calcul

Fichiers RDF

Fichiers CSV

Fichiers MapInfo

Fichiers GeoJSON

Fichiers KML

GeoPackage

Les connecteurs

Sauvegarde et partage de connexions

Connecteur Airtable

Connecteur Amazon S3

Connecteur ArcGIS

Connecteur de stockage Azure Blob

Connecteurs de base de données

Connecteur Jeu de données de jeux de données (espace de travail)

Connecteur Eco Counter

Connecteur Feed

Connecteur Google BigQuery

Connecteur Google Drive

Comment trouver la clé API Open Agenda et l'URL Open Agenda

Connecteur JCDecaux

Connecteur Netatmo

Connecteur OpenAgenda

Connecteur Realtime

Connecteur Salesforce

Connecteur SharePoint

Connecteur US Census

Connecteur WFS

Connecteur Databricks

Connecteur Waze

Les moissonneurs

Moissonner un catalogue

Moissonneur ArcGIS

Moissonneur ArcGis Hub Portals

Moissonneur CKAN

Moissonneur CSW

Moissonneur FTP avec CSV de métadonnées

Moissonneur Fédération Opendatasoft

Moissonneur Quandl

Moissonneur Socrata

Moissonneur data.gouv.fr

Moissonneur data.json

Les processeurs

Qu'est-ce qu'un processeur et comment l'utiliser ?

Processeur Ajouter un Champ

Processeur Calculer la distance géographique

Processeur Concaténer du texte

Processeur Convertir des degrés

Processeur Copier un Champ

Processeur Corriger les formes géographiques

Processeur Créer un point géo

Processeur Décoder les entités HTML

Processeur Décoder un polyline Google

Processeur Dédupliquer des champs multivalués

Processeur Supprimer un enregistrement

Processeur Déplier le tableau JSON

Processeur Déplier les champs à valeur multiples

Processeur Expression

Processeur Extraire du HTML

Processeur Extraire les URLs

Processeur Extraire la plage de bits

Processeur Extraire d'un objet JSON

Processeur Extraire du texte

Processeur Fichier

Processeur GeoHash en GeoJSON

Processeur de jointure géographique

Processeur Géocoder avec ArcGIS

Processeur Géocoder avec la BAN (France)

Processeur Géocoder avec PDOK

Processeur Géocoder avec le Census Bureau (États-Unis)

Processeur Masquage géographique

Processeur Récupérer les coordonnées d'une adresse 3 mots

Processeur Adresse IP vers Coordonnées Géo

Processeur Tableau JSON vers multivalué

Processeur Joindre des jeux de données

Processeur Méta-expression

Processeur Géocodeur Nominatim

Processeur Normaliser le Système de Projection

Processeur Normaliser une URL

Processeur Normaliser les valeurs Unicode

Processeur Normaliser une date

Processeur Filtrage du polygone

Processeur Remplacer le texte

Processeur Remplacer avec une expression régulière

Processeur Récupérer les divisions administratives

Processeur Définir le fuseau horaire

Processeur Simplifier les formes géo

Processeur Ignorer les enregistrements

Processeur Séparer le texte

Processeur Transformer des colonnes de booléens en champs multivalués

Processeur Transposer des colonnes en lignes

Processeur WKT et WKB en GeoJSON

Processeur what3words

La fonctionalité Formulaire de Collecte de Données

À propos de la fonctionnalité Formulaire de Collecte de Données

Formulaires de collecte de données associé à votre espace de travail Opendatasoft

Créez et gérez vos formulaires de collecte de données

Partager et modérer vos formulaires de collecte de données

Metadonnées des ensembles de données

Analyser l'utilisation de mes données

S'impliquer : partager, réutiliser et réagir

Découvrir et soumettre des réutilisations de données

Partage via les réseaux sociaux

Commenter via Disqus

Suivre les mises à jour d'un jeu de données

Partager et intégrer des visualisations de données

Statistiques d'utilisation

Introduction à l'utilisation des statistiques de vos espaces de travail

Analyser l'activité des utilisateurs

Analyser les actions

Détails sur les champs spécifiques du jeu de données ods-api-monitoring

Comment compter les téléchargements d'un jeu de données sur une période spécifique

Analyser l'utilisation des données

Analyser l'utilisation des jeux de données

Analyser l'activité du back office

Utilisation de la fonctionnalité de lignage des données

Gérer les groupes et utilisateurs

Gérer les groupes et utilisateurs

Gérer les limites

Gérer les utilisateurs

Gestion des utilisateurs

Définition de quotas pour des utilisateurs individuels

Gérer les demandes d'accès

Inviter des utilisateurs sur le portail

Gérer les espaces de travail

Gérer mon portail

Gérer mon portail

Configurer mon portail

Configurer les pages du catalogue et du jeu de données

Configuration d'un catalogue partagé

Partager, réutiliser, communiquer

Personnaliser l'URL de votre espace de travail

Gestion des informations juridiques

Connecter Google Analytics (GA4)

Paramètres régionaux

Gérer le suivi

Navigabilité et apparence

Personnaliser votre portail

Personnaliser les thèmes du portail

Comment personnaliser mon portail selon la langue courante

Gérer les thèmes du jeu de données

Configurer les visualisations de données

Configurer la navigation

Ajouter des ressources

License et quotas

Monitoring de la licence et des quotas de votre espace de travail

Licences et quotas de votre espace de travail

Gérer la sécurité

Configurer la politique de sécurité générale de votre portail

L'onglet Sécurité d'un jeu de données

Mapping de vos groupes Opendatasoft avec votre annuaire (via SSO)

Authentification unique (SSO) avec OpenID Connect

Authentification unique (SSO) avec SAML

Paramètres

Langues prises en charge par Opendatasoft

Configuration des paramètres du compte

Gestion des identités

Comprendre les notifications reçues avec vos autorisations

Gestion des notifications

Gestion des clés API

Accessibilité chez Opendatasoft

Enregistrement des applications

Vérification du quota du compte

- Home

- Gérer mon portail

- Gérer la sécurité

- Mapping de vos groupes Opendatasoft avec votre annuaire (via SSO)

Mapping de vos groupes Opendatasoft avec votre annuaire (via SSO)

Mis à jour le

par Patrick Smith

Opendatasoft permet de gérer l'accès à votre espace de travail via une solution d'authentification unique (SSO, ou single sign-on) et prend en charge les protocoles OpenID Connect et SAML.

Opendatasoft vous permet de cartographier la relation entre les groupes d'utilisateurs SSO de votre entreprise et vos groupes d'utilisateurs dans Opendatasoft. De cette façon, vos utilisateurs seront automatiquement affectés à leurs groupes Opendatasoft appropriés et disposeront des autorisations associées à ces groupes.

Les instructions ci-dessous détaillent comment, pour chaque groupe de votre espace de travail, vous pouvez définir une adhésion automatique en fonction des attributs pertinents : n'importe qui dans votre service marketing, ou plutôt uniquement les responsables marketing, tous les responsables quel que soit le service, tous les administrateurs du service informatique, ou peut-être uniquement les personnes qui sont à la fois manager et faisant partie du service informatique, etc.

Notez que pour configurer cette fonctionnalité vous devez :

- Etre l'un des administrateurs de votre espace de travail

- Avoir la fonctionnalité SSO dans le cadre de votre licence ou plan

- Nous avoir contacté pour demander l'activation d'OpenID et/ou SAML sur votre plan

Par où commencer : créer un nouveau mapping

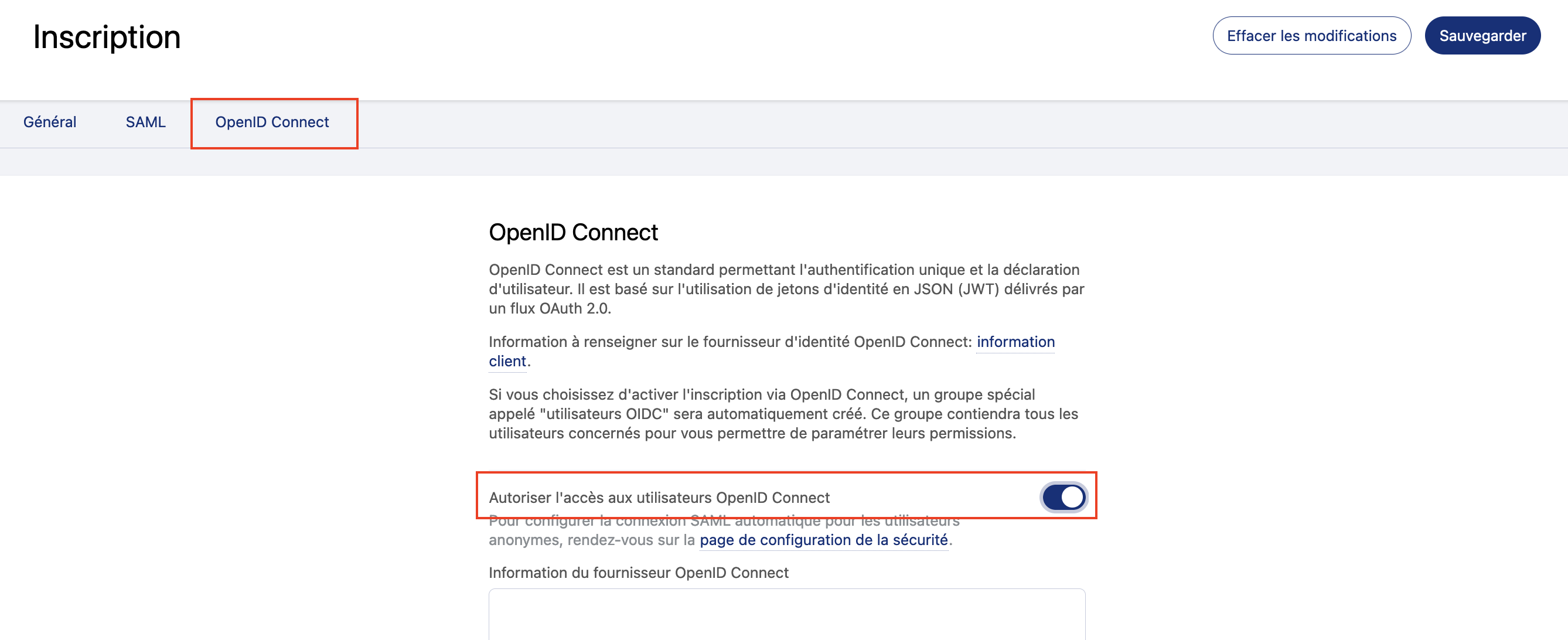

Pour commencer, allez dans Configuration > Inscription, où une fois activés, vous devriez voir les onglets pour SAML ou OpenID Connect.

Là, activez la bascule à côté de « Autoriser l'accès aux utilisateurs d'OpenID Connect ».

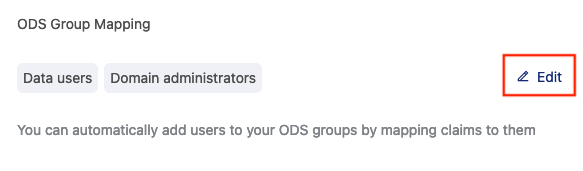

Ensuite, faites défiler vers le bas de l’onglet Inscription, sous « ODS Group Mapping ».

Dans l'exemple ici, il existe déjà des mappings pour deux groupes, mais c'est ici que vous devez vous rendre pour créer de nouveaux mappings ou modifier des mappings existants.

Cliquez sur le bouton Modifier à droite.

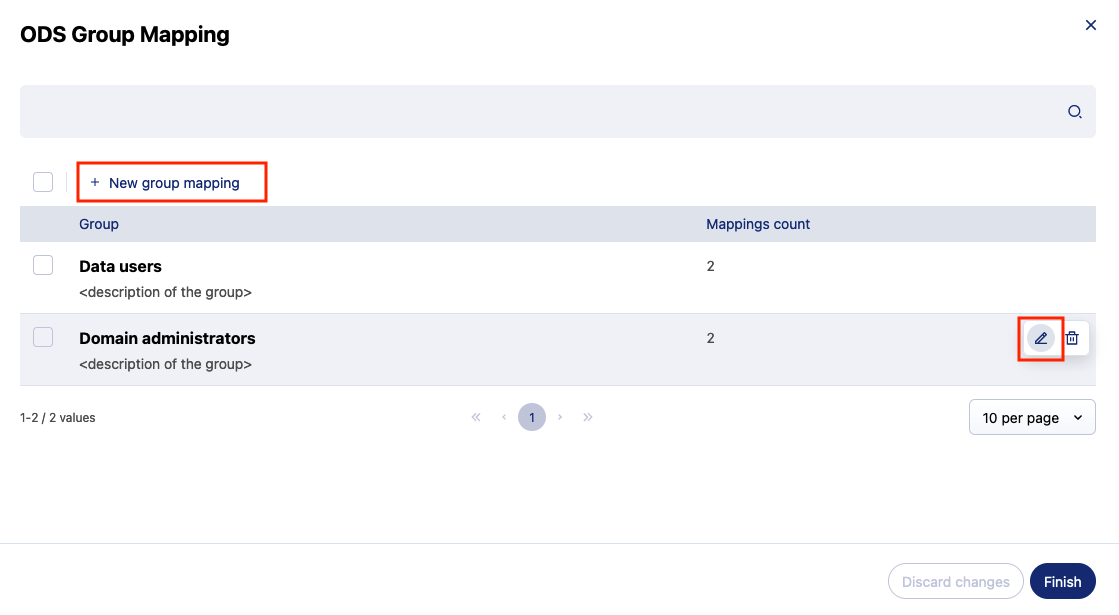

Cela ouvrira l'interface dans laquelle vous créerez et modifierez tous vos mappings. Pour créer un nouveau mapping, cliquez sur " + Nouveau mapping de groupe ". Pour modifier un mapping existant, survolez-le et cliquez sur l'icône en forme de crayon.

N'oubliez pas de cliquer sur Terminer lorsque vous avez terminé vos modifications pour enregistrer vos modifications.

Configuration d'un mapping

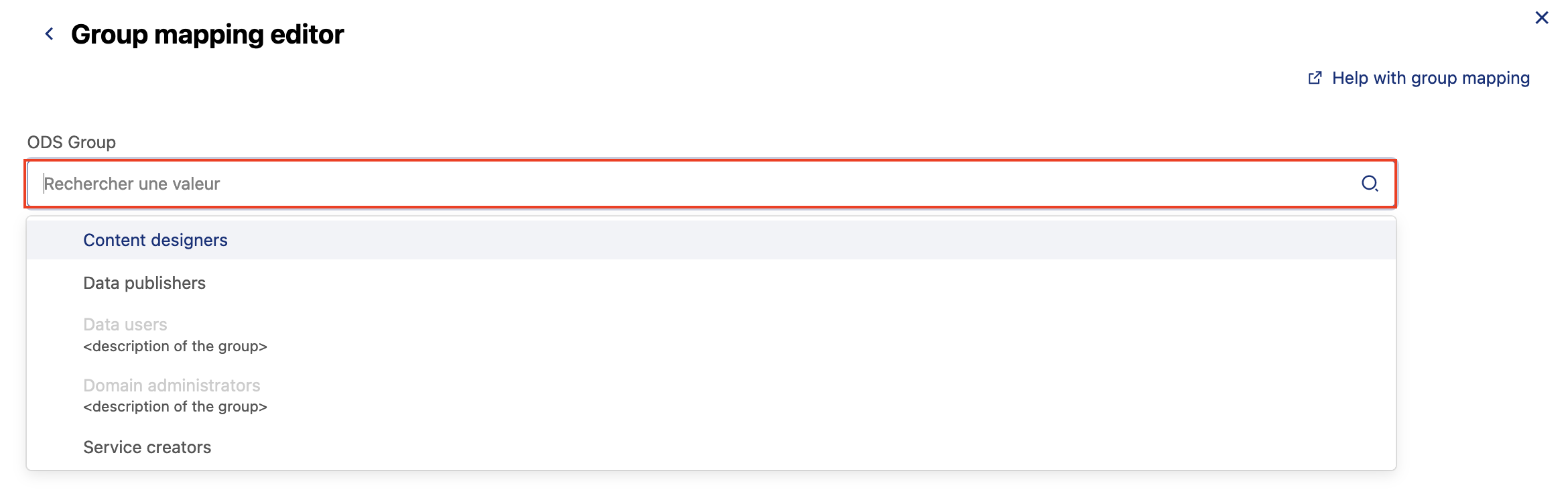

Nouveau mapping de groupe

Une fois que vous avez cliqué sur le bouton New group mapping, la fenêtre vous invitera à sélectionner un groupe dans votre espace de travail Opendatasoft. Sélectionnez le groupe que vous souhaitez mapper.

Ajout de clés et de valeurs

Les clés et les valeurs correspondent aux « attributs » dans le protocole SAML et aux « revendications » dans OpenID, et constituent la manière dont vous configurez le mapping.

Les clés sont uniques et les clés et les valeurs sont cumulatives

Notez que la même clé ne peut pas être utilisée deux fois dans le même mapping.

Il est particulièrement important de noter que les clés et les valeurs sont cumulatives. Autrement dit, les critères sont restrictifs et non additifs. Si vous mappez l’adhésion à un groupe basé sur deux clés, seul un utilisateur correspondant aux deux clés sera éligible. Et si plusieurs valeurs sont spécifiées pour une clé, cet utilisateur devra correspondre à toutes les valeurs à inclure.

Alternativement, si aucune valeur n'est fournie, toutes les valeurs seront prises en compte.

Un exemple

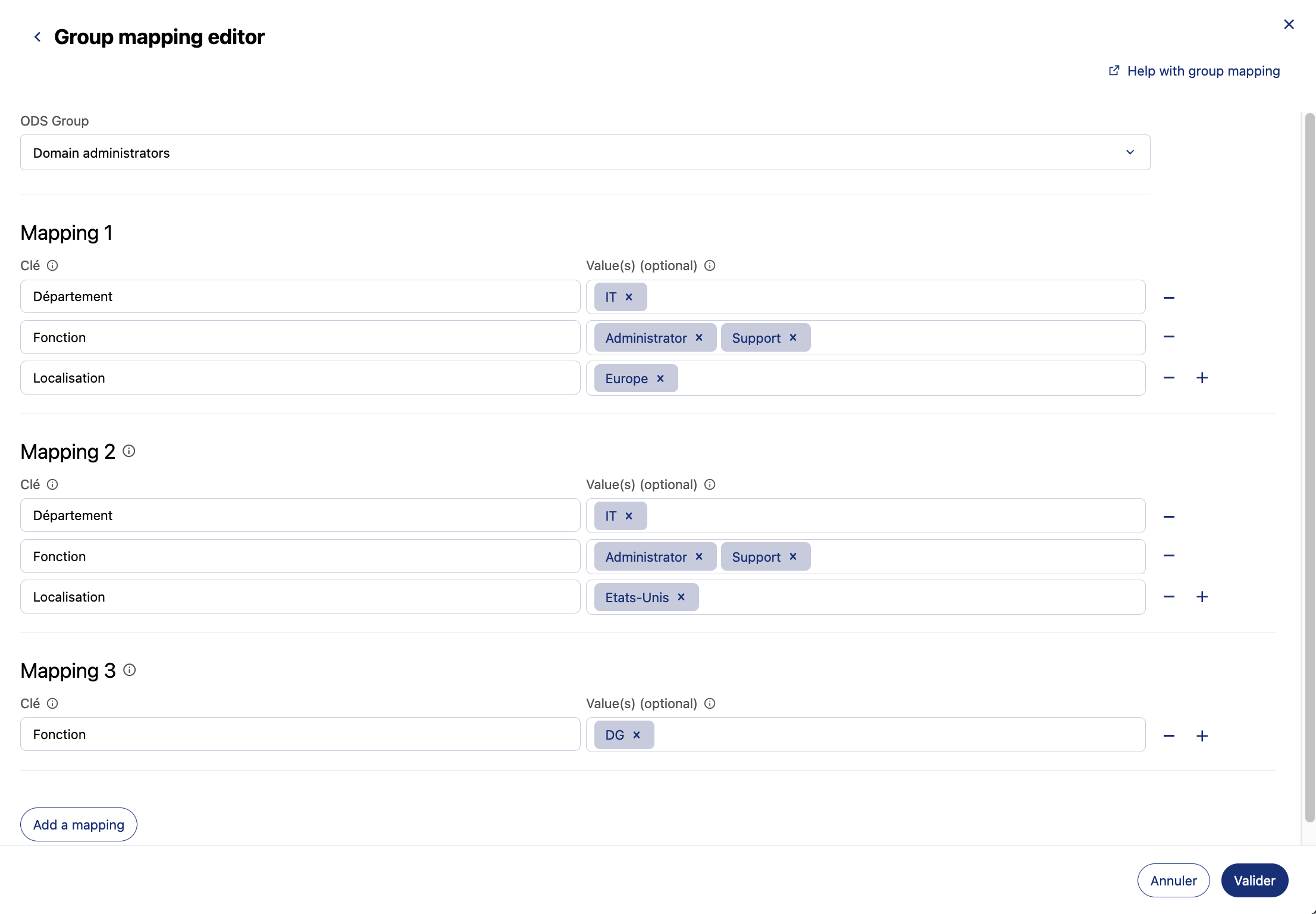

Dans l'exemple ici, nous faisons un mapping pour un groupe « Administrateurs de domaine » dans Opendatasoft.

Imaginons que nous souhaitions donner l'adhésion au groupe « Administrateurs de domaine » aux responsables support des services informatiques de notre entreprise en Europe et aux États-Unis, mais pas en Asie. Et enfin, nous voulons que le Chief Operating Officer, ou COO, y ait également accès. Cela ressemblerait à ceci :

Le mapping 1 donne l'adhésion au groupe « Administrateurs de domaine » au service informatique, mais uniquement aux utilisateurs informatiques qui sont à la fois administrateur et font partie de l'équipe de support. Enfin, nous avons limité l'adhésion à l'Europe.

Mapping 2 offre le même accès aux administrateurs du support informatique aux États-Unis.

Et comme au sein d'un mapping, les clés sont uniques, je ne peux donc pas simplement ajouter une deuxième clé "Location" au mapping 1. Au lieu de cela, je dois créer un deuxième mapping, identique au premier sauf pour les différents critères de localisation.

Enfin, Mapping 3 fournit cet accès directement au directeur général. Il n'est pas nécessaire de préciser leur service ou leur localisation, par exemple, puisqu'il n'y a qu'un seul directeur général.

Évitez de mélanger la gestion manuelle et automatique des groupes

Une fois que vous avez créé vos mappings, vos utilisateurs recevront automatiquement l'adhésion au groupes via le SSO. Gardez toutefois à l’esprit que les utilisateurs peuvent toujours devenir membres d’un groupe manuellement.

Alternativement, si pour un utilisateur donné vous fournissez l'adhésion à un groupe via le SSO, le supprimer manuellement de ce groupe ne supprimera pas son adhésion, car l'adhésion est toujours fournie par le SSO.

En somme, évitez de mélanger les méthodes d’adhésion aux groupes.